在当今复杂的网络环境下,用户获取Telegram官方客户端时,常常遭遇“电报下载”链接因DNS污染而无法访问的困境。这不仅影响了新用户的加入,也为老用户的更新维护带来了不便。传统的修改Hosts或使用公共DNS方法虽然有效,但缺乏持续性和智能化,一旦IP被封锁,用户又需手动寻找新的解决方案。为此,构建一个能够智能检测DNS污染状态并自动切换至可用访问路径的系统,显得尤为重要。本文将深入探讨这一系统的设计原理与搭建实践,旨在为个人、社群管理员乃至企业IT部门提供一套高可用的自动化解决方案,确保Telegram客户端的下载通道始终畅通。

一、 DNS污染原理与电报下载困境分析#

要构建有效的规避系统,首先必须理解我们所要对抗的“敌人”——DNS污染(DNS Cache Poisoning)。

1.1 DNS污染的技术本质#

DNS污染,又称域名服务器缓存投毒,其核心原理是攻击者(或特定网络设备)通过伪造DNS应答包,将错误的IP地址注入到DNS服务器的缓存中。当用户查询某个域名(如telegram.org)时,接收到的不是真实的官方IP,而是被导向一个无效或恶意的地址。对于“电报下载”这一场景,污染通常针对其官方网站desktop.telegram.org、android.telegram.org等域名以及相关的软件更新域名。

1.2 对电报下载的具体影响#

DNS污染直接导致以下后果:

- 官方链接失效:用户无法通过官方域名直接下载客户端安装包。

- 更新服务中断:已安装的Telegram客户端无法自动检测和下载更新,存在安全漏洞风险。

- 安全风险增加:用户可能被迫转向非官方、未经验证的第三方下载站,极易下载到捆绑恶意软件或篡改后的客户端。

- 用户体验下降:下载过程变得复杂、不稳定,阻碍了应用的普及和使用。

1.3 现有规避方法的局限性#

目前常见的应对策略包括:

- 修改本地Hosts文件:将域名直接解析到已知的、未被污染的IP。缺点是IP地址可能随时失效,需要用户手动维护,且不具备普适性(不同地区、网络环境下的可用IP可能不同)。

- 使用公共DNS:如Google DNS(8.8.8.8)或Cloudflare DNS(1.1.1.1)。但在某些网络环境下,对这些公共DNS的查询也可能被劫持或干扰。

- 使用代理或VPN:能够有效解决,但通常涉及额外成本、配置复杂性和潜在的速度损失。

因此,一个理想的解决方案需要结合上述方法的优点,并实现自动化、智能化和高可用性。

二、 智能检测与规避系统核心设计#

我们的系统设计目标是在用户无感的情况下,确保下载域名总能被解析到可用的IP地址。系统主要分为三大模块:探测模块、决策模块和执行模块。

2.1 系统总体架构#

用户请求 -> 本地DNS代理/劫持器 -> 决策模块 -> 可用IP列表

|

<- 探测模块(持续工作)

系统工作原理如下:

- 拦截本地所有对目标电报下载域名的DNS查询请求。

- 决策模块收到查询后,不从标准DNS走,而是从一个内部维护的“健康IP池”中选取一个当前最优的IP地址返回。

- 探测模块在后台独立、持续地对一组预定义的和动态发现的潜在IP地址进行连通性、延迟和内容验证测试,并更新“健康IP池”的状态。

2.2 智能检测模块设计#

检测模块是系统的“眼睛”,负责评估IP地址的健康状况。

检测目标:

- 官方域名:如

desktop.telegram.org,android.telegram.org,api.telegram.org(用于更新检查)。 - 镜像与CDN域名:Telegram使用的各类CDN和下载镜像域名。

- IP地址池:历史积累的、社区验证的、通过第三方服务获取的Telegram相关IP地址。

- 官方域名:如

检测维度与方法:

- TCP端口连通性:检测目标IP的443(HTTPS)端口是否开放。

- HTTP(S)内容验证:发起HTTPS请求,验证返回的网页内容是否包含Telegram官方的特定标识(如标题、特定HTML标签、数字签名头)。这是防止IP指向无效或钓鱼网站的关键。

- 延迟测量:测量TCP握手和SSL握手时间,选择延迟最低的节点。

- 下载速度测试:尝试下载一个小文件(如更新日志),测试实际带宽。

- 地理距离估算:基于IP地理位置,优先选择地理上更近的节点(通常延迟更低)。

探测频率与策略:

- 主动定时探测:对IP池中的所有地址,每5-10分钟进行一次基础连通性和内容验证。

- 被动触发探测:当用户请求某个域名且当前首选IP失败时,立即触发对该域名所有备用IP的快速探测。

- 差异化探测:对历史稳定性高的IP,降低探测频率;对新IP或近期不稳定的IP,提高探测频率。

2.3 自动规避(决策与执行)模块设计#

此模块是系统的“大脑”和“手脚”,根据检测结果做出决策并执行。

决策逻辑:

- 健康度评分:为每个IP地址计算一个综合评分,基于:连通性(布尔值)、延迟(毫秒)、内容验证结果(布尔值)、历史成功率(百分比)。

- 优先级排序:根据评分对同一域名下的所有IP进行排序,形成优先级列表。

- 故障转移:当向用户返回的最高优先级IP在后续连接中被证实失败(可由客户端反馈或被动探测发现),决策模块立即降级该IP的优先级,并切换到下一个IP。

执行方式(如何劫持DNS查询): 这是技术实现的关键。有以下几种主流方案,可根据使用场景选择:

- 方案A:本地DNS服务器(如dnsmasq, CoreDNS):在本地(个人电脑、家庭路由器或服务器)搭建一个DNS服务器,配置它将特定的电报域名转发给一个自定义的上游解析器(即本系统的决策模块),而不是公共DNS。本系统决策模块作为一个微型服务,接收dnsmasq的查询并返回健康IP。

- 优点:配置灵活,可以控制整个局域网。

- 缺点:需要在设备上安装并运行服务。

- 方案B:使用支持自定义规则的本地代理/网关软件:例如,在OpenWrt路由器上使用

SmartDNS或AdGuard Home。这些软件本身就支持按域名指定上游DNS服务器和结果过滤。我们可以将电报域名指向一个自建的、实现了决策逻辑的DNS接口。- 优点:与网络设备集成度高,对局域网内所有设备透明。

- 缺点:依赖于特定路由器固件。

- 方案C:操作系统级的Hosts动态管理工具:编写一个后台守护进程,定期运行检测脚本,并动态更新系统的Hosts文件。这是最轻量级但相对“粗糙”的方案。

- 优点:实现简单,无需复杂网络配置。

- 缺点:更新有延迟,不支持基于请求的实时故障转移,频繁写入Hosts文件可能被安全软件警告。

- 方案A:本地DNS服务器(如dnsmasq, CoreDNS):在本地(个人电脑、家庭路由器或服务器)搭建一个DNS服务器,配置它将特定的电报域名转发给一个自定义的上游解析器(即本系统的决策模块),而不是公共DNS。本系统决策模块作为一个微型服务,接收dnsmasq的查询并返回健康IP。

对于大多数个人和高级用户,推荐结合方案A和B的思路,在常开机的设备(如NAS、树莓派或家庭服务器)上部署核心系统,然后通过修改局域网设备的DNS设置来指向它。

三、 分步搭建实战指南#

以下我们以一个基于Linux系统(如Ubuntu Server)的搭建方案为例,使用 dnsmasq 作为本地DNS转发器,并用Python编写核心的检测与决策服务。

3.1 环境准备与依赖安装#

# 更新系统

sudo apt update && sudo apt upgrade -y

# 安装必要软件:dnsmasq (DNS服务), python3-pip (Python包管理), git

sudo apt install dnsmasq python3-pip git -y

# 安装Python依赖:requests (HTTP请求), dnspython (DNS操作), aiohttp (异步HTTP,可选用于高性能探测)

pip3 install requests dnspython aiohttp

3.2 配置Dnsmasq作为本地DNS转发器#

备份原始配置:

sudo cp /etc/dnsmasq.conf /etc/dnsmasq.conf.backup编辑

/etc/dnsmasq.conf,在文件末尾添加:# 监听地址,设为0.0.0.0表示监听所有接口,允许局域网其他设备访问。仅本机使用可设为127.0.0.1 listen-address=127.0.0.1,192.168.1.100 # 请将192.168.1.100替换为你的服务器局域网IP # 不读取/etc/hosts no-hosts # 不读取/etc/resolv.conf no-resolv # 定义上游DNS服务器,这里指向公共DNS作为常规域名解析的备用 server=8.8.8.8 server=1.1.1.1 # 最关键的一步:将对特定域名的查询,转发给我们自己编写的解析服务(假设运行在本地853端口) # 使用 `#` 注释掉下面这行示例,我们将在Python脚本中处理更复杂的逻辑,这里只是一个简单的静态转发示例思路。 # server=/telegram.org/127.0.0.1#5353 # 更佳实践是:让dnsmasq将所有查询先转发给本地服务,本地服务只处理关心的域名,不处理的再转发给上游。 # 这需要更复杂的配置或使用其他工具如CoreDNS。为简化,我们采用另一种方法:用Python脚本完全接管特定域名的解析。实际上,更清晰的架构是让我们的Python脚本直接作为一个独立的DNS服务器运行在某个端口(如5353),然后将系统的默认DNS设置改为这个本地服务器。这样所有DNS查询都先经过我们的脚本。

重启dnsmasq并设置开机自启:

sudo systemctl restart dnsmasq sudo systemctl enable dnsmasq

3.3 编写智能检测与决策服务(Python示例核心代码)#

创建一个项目目录,例如 telegram-dns-router。

1. 配置文件 (config.yaml):

target_domains:

- desktop.telegram.org

- android.telegram.org

- ios.telegram.org

- api.telegram.org

- t.me # 电报网页版也可能需要

# 初始IP种子池(需要定期维护和扩展,可从历史文章、社区获取)

ip_pools:

desktop.telegram.org:

- "149.154.175.50"

- "149.154.175.51"

- "2001:67c:4e8::50" # IPv6地址

android.telegram.org:

- "149.154.167.99"

- "149.154.167.100"

# 检测参数

check_interval: 300 # 常规探测间隔,秒

timeout: 5 # 单个检测超时时间,秒

http_verify_string: "Telegram" # 用于验证网页内容的字符串

health_check_port: 443

# DNS服务监听配置

dns_listen_ip: "0.0.0.0"

dns_listen_port: 5353

upstream_dns: ["8.8.8.8", "1.1.1.1"] # 用于解析非目标域名

2. 核心检测与决策脚本 (main.py) 关键逻辑节选:

# 此处省略大量导入和类定义,仅展示核心函数逻辑

class IPHealthChecker:

def check_ip(self, ip, domain):

"""检查单个IP的健康状态"""

health_info = {'ip': ip, 'domain': domain, 'alive': False, 'delay': None, 'verified': False}

try:

# 1. 检测端口连通性

start = time.time()

sock = socket.create_connection((ip, self.config['health_check_port']), timeout=self.config['timeout'])

sock.settimeout(self.config['timeout'])

health_info['delay'] = (time.time() - start) * 1000 # 毫秒

sock.close()

# 2. HTTPS内容验证 (简化示例,实际应处理SSL证书和更复杂匹配)

url = f"https://{ip}"

headers = {'Host': domain} # 关键!使用Host头告诉服务器我们要访问哪个域名

resp = requests.get(url, headers=headers, timeout=self.config['timeout'], verify=False) # 注意:verify=False仅用于测试,生产环境应妥善处理证书

if resp.status_code == 200 and self.config['http_verify_string'] in resp.text:

health_info['verified'] = True

health_info['alive'] = True

except Exception as e:

pass # 记录错误日志

return health_info

class DNSServer:

def handle_query(self, data, address):

"""处理DNS查询请求"""

# 解析DNS请求

req = dns.message.from_wire(data)

domain = req.question[0].name.to_text().rstrip('.')

qtype = req.question[0].rdtype

# 检查是否为目标域名

if domain in self.target_domains:

# 从健康池中选择最佳IP

best_ip = self.decision_module.get_best_ip(domain)

if best_ip:

# 构建DNS应答,返回A记录(IPv4)或AAAA记录(IPv6)

reply = dns.message.make_response(req)

# ... (省略详细的DNS记录构建代码)

# 将IP地址添加到回答部分

if ':' in best_ip: # IPv6

rrset = dns.rrset.from_text(domain, 300, dns.rdataclass.IN, dns.rdatatype.AAAA, best_ip)

else: # IPv4

rrset = dns.rrset.from_text(domain, 300, dns.rdataclass.IN, dns.rdatatype.A, best_ip)

reply.answer.append(rrset)

return reply.to_wire()

# 非目标域名,转发给上游DNS

return self.forward_to_upstream(data)

3. 系统服务与管理脚本 (run.sh 和 systemd service file):

创建启动脚本和管理服务,确保程序在后台持续运行,并能在开机时自动启动。

3.4 部署与系统集成#

- 运行服务:在服务器上启动我们的Python DNS服务。

cd /path/to/telegram-dns-router sudo python3 main.py --config config.yaml & # 或使用systemd服务管理更好 - 修改客户端DNS设置:

- Linux/macOS:编辑

/etc/resolv.conf,将nameserver指向你的服务器IP(如192.168.1.100)。注意,此文件可能被网络管理器重写,需配置网络管理器永久修改。 - Windows:在网络适配器设置中,将IPv4的DNS服务器地址设置为你的服务器IP。

- 路由器:在路由器的DHCP设置中,将下发给客户端的DNS服务器地址设置为你的服务器IP。这是最推荐的方法,一次设置,全网生效。

- Linux/macOS:编辑

- 测试:在客户端使用

nslookup desktop.telegram.org或dig @your-server-ip desktop.telegram.org命令,查看解析出的IP是否为你健康池中的地址。然后尝试用浏览器访问该域名,验证下载页面能否正常打开。

3.5 维护与IP池更新#

系统搭建完成后,维护是关键:

- IP池源:定期从可靠的Telegram社区、技术论坛(如GitHub相关项目)或通过你自己的网络扫描(需合规)获取新的潜在IP地址,添加到配置文件中。

- 日志监控:检查服务的运行日志,关注故障转移的频率和IP健康状态的变化。

- 性能调优:根据网络状况调整探测频率,避免对目标服务器造成不必要的压力。

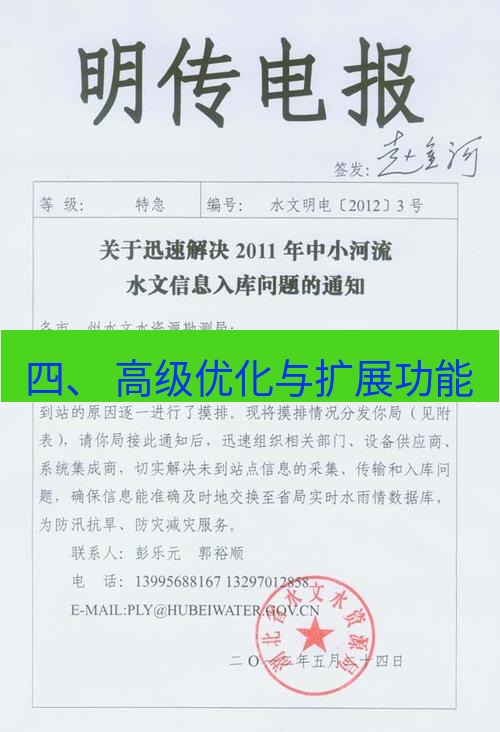

四、 高级优化与扩展功能#

基础系统搭建完成后,可以考虑以下优化以提升其鲁棒性和用户体验:

4.1 引入机器学习预测#

可以收集每个IP地址在不同时间段(如工作日/周末、白天/夜晚)的健康历史数据,使用简单的时序预测模型,预测其未来一段时间内的可用性概率,从而在决策时更具前瞻性。

4.2 集成多个规避协议#

系统不应只依赖DNS层面。可以集成一个轻量级的代理模块(如内置的Socks5客户端)。当DNS层面所有IP均失效时,决策模块可以通知客户端应用(通过一个简单的API)临时切换到通过代理连接,实现多级故障转移。这类似于我们之前探讨的《电报电脑版网络代理配置大全》中提到的机制,但实现了自动化切换。

4.3 分布式探测与信息共享#

对于企业或大型社群,可以部署多个探测节点(位于不同地区、不同网络运营商)。节点之间共享健康IP列表和探测结果,从而获得更全局、更准确的网络状况视图。这类似于一个私有的、专注于Telegram服务的“CDN健康监测网络”。

4.4 与现有下载工具集成#

将系统与下载工具如Aria2或IDM结合。例如,当用户通过我们的《电报下载多线程加速器配置教程》中介绍的工具发起下载时,下载工具可以先向本地的智能DNS服务请求解析,确保获得最快的下载源。

五、 常见问题解答 (FAQ)#

Q1: 搭建这个系统是否合法? A: 搭建用于个人或内部网络访问合法服务的智能DNS解析系统,技术本身是合法的。但务必注意:1) 仅用于访问Telegram等合法服务的官方资源;2) 不得用于规避法律明确禁止的访问;3) 不得对目标服务器进行攻击性扫描或造成过载。请遵守当地法律法规和服务器的使用条款。

Q2: 这个系统和直接用VPN有什么区别? A: 核心区别在于工作层级和流量范围。本系统主要在DNS和HTTP(S)层面工作,只影响特定域名的解析,其他所有网络流量仍走原路。而VPN会加密并转发设备的所有网络流量。因此,本系统更轻量、更专注(只解决下载访问问题),延迟通常更低,且不改变用户的公网IP。VPN则提供更全面的隐私保护和访问能力。

Q3: 如果Telegram官方大规模更换IP或域名,系统会失效吗? A: 会的。系统依赖于预配置和动态发现的IP池。如果官方进行全局性变更,所有已知IP失效,系统将无法解析。此时需要手动更新配置文件中的域名和IP种子。为了缓解这个问题,可以扩展探测模块,使其能够从公开的证书透明度日志、第三方DNS服务商的历史记录等渠道,尝试发现新的关联IP和域名。

Q4: 这个系统可以用于加速其他被干扰的海外服务吗?

A: 完全可以。系统的设计是通用的。你只需要在配置文件的 target_domains 和 ip_pools 中添加其他服务(如GitHub、某些新闻网站等)的域名和其对应的已知IP地址,系统就能为其提供智能解析和规避服务。其原理与我们介绍的《电报下载智能DNS解析优化》有异曲同工之妙,但本系统更侧重于污染检测与自动化。

Q5: 对普通用户来说,搭建是否过于复杂?有没有更简单的替代方案? A: 本文描述的确实是一个面向技术爱好者、管理员或企业的自建方案。对于普通用户,更简单的替代方案包括:

- 使用信誉良好、持续维护的第三方“Hosts自动更新工具”或“DNS切换工具”。

- 直接使用本文参考列表中提到的修改Hosts或DoH等传统但有效的方法,如《电报官网DNS污染应对策略》一文所详述。

- 关注Telegram官方及社区发布的最新、可用的访问方式,如《电报官网最新访问方式》中汇总的信息。

结语#

构建一个针对“电报下载”的DNS污染智能检测与自动规避系统,是一项将网络运维、软件开发与实际问题解决相结合的有趣实践。它不仅能切实解决Telegram客户端获取难的问题,其设计思想也可以迁移到应对其他类似的网络访问困境中。

本文从原理分析、架构设计到分步搭建,提供了一条完整的实现路径。需要强调的是,任何自动化系统都非一劳永逸,持续的维护、监控和更新IP资源池是保证其长期有效的关键。对于技术能力较强的团队,可以在此基础上探索更智能的预测算法和更分布式的架构;对于个人用户,理解其原理也有助于更好地利用现有的各种工具和社区资源,始终保持信息通道的畅通。

在追求网络自由与效率的道路上,技术是中立的工具。希望本文提供的方案,能够帮助您和您的团队构建一个更稳定、更可靠的数字工作与交流环境。